Audité Mis Datos Hoy: 8 Años Circulando Y Por Qué Decidí Reestructurar Mi Vida Digital

Hoy hice algo que llevaba meses postergando.

Entré a haveibeenpwned.com y puse mi correo principal.

El que uso para TODO. Banco, redes sociales, servicios, suscripciones, trabajo, proyectos personales.

TODO.

Resultados: 5 filtraciones.

Cinco veces que mis datos (email, contraseñas, información personal) terminaron en manos de hackers.

Cinco.

Y no filtraciones de sitios random. Filtraciones HEAVY:

-

Synthient (2025): 2 mil millones de emails y passwords en listas de credential stuffing. ¿Qué es credential stuffing? Es cuando toman tu email y password de un sitio hackeado y lo PRUEBAN en todos los otros sitios. Banco, redes sociales, servicios. Todo. Porque saben que la mayoría reutiliza contraseñas.

-

Not SOCRadar (2024): 282 millones de emails scraped y publicados en foro de hackers. Básicamente, mi email está en una lista pública que cualquier script kiddie puede descargar.

-

Wattpad (2020): 270 millones de registros. No solo email. Nombre completo, IP address, fecha de nacimiento, passwords en bcrypt. Con esa información pueden construir un perfil completo de quién soy.

-

Canva (2019): 137 millones de usuarios. Email, nombre, ubicación, passwords en bcrypt. Suficiente para intentar acceso a otras cuentas o phishing dirigido.

-

MyHeritage (2017): 92 millones de registros. Lo peor: estos datos fueron VENDIDOS en la dark web en 2019. Mi información tiene precio. Literalmente alguien pagó por ella.

Mi correo está conectado a TODO. Si alguien hackea ese correo, tiene acceso a mi vida completa.

Banco. Proyectos. Clientes. Todo.

Y ahí me cayó la ficha: soy un dev que predica buenas prácticas en código pero vive como usuario promedio en su vida digital.

Hoy eso cambió.

La Hipocresía De Los Devs Con La Seguridad

Somos devs. "Sabemos" de tecnología.

En el trabajo somos estrictos:

- Variables de entorno separadas

- Secrets nunca en el repo

- Autenticación con múltiples capas

- Separación de concerns

Pero en nuestra vida personal:

Un solo correo para TODO. Contraseñas repetidas en 20 sitios diferentes. Cero separación entre cosas críticas y cosas casuales.

Si un cliente supiera cómo manejamos nuestra propia seguridad digital, no nos contrataría.

Y lo peor: lo sabemos. Pero no hacemos nada.

Hasta que un día entrás a haveibeenpwned y ves "5 breaches found" y te cae la realidad.

Los Números Que Te Van A Dar Miedo

Esto no es paranoia. Es realidad.

Solo en octubre 2025, 2 mil millones de emails fueron filtrados. 394 millones eran de Gmail.

Las filtraciones más heavy de 2024-2025:

- National Public Data: 2.9 mil millones de registros (SSN, direcciones, teléfonos)

- Change Healthcare: 100 millones de registros médicos (1 de cada 3 personas en USA)

- AT&T: 50 mil millones de registros de llamadas y textos

- Ticketmaster: 560 millones de registros

- PowerSchool: 62 millones de estudiantes

- Hot Topic: 57 millones de registros

935 sitios breacheados en total registrados en haveibeenpwned.

Y eso es solo lo que SABEMOS. Lo que se reportó públicamente.

¿Cuántas filtraciones más hay que nadie reportó? ¿Cuántos sitios vendieron tu data y nunca lo supiste?

El Problema De Tener Un Solo Correo Para TODO

Acá está el tema que la mayoría no entiende.

Tu correo no es solo un correo. Es la LLAVE MAESTRA de tu vida digital.

Y si esa llave cae en manos equivocadas, todo lo demás cae como dominó.

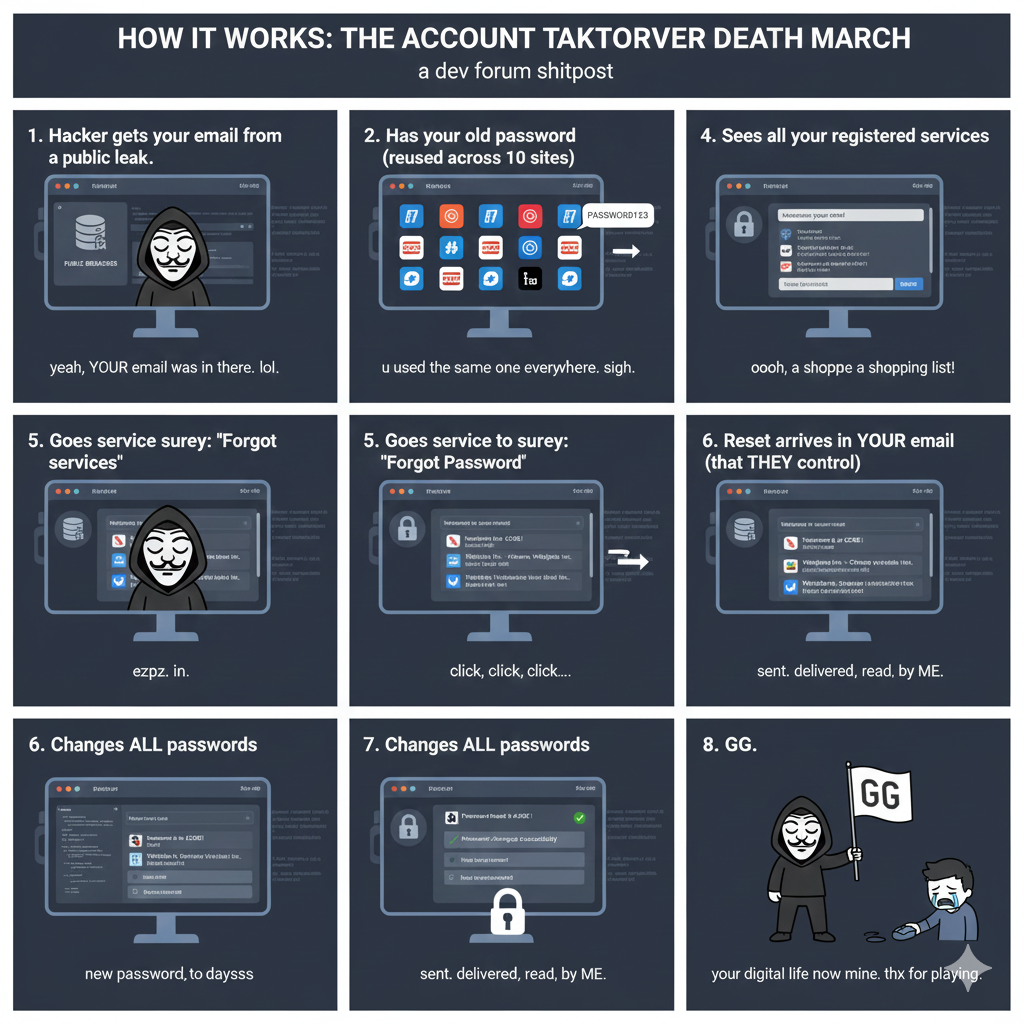

Así funciona el ataque:

- Hacker consigue tu email de una filtración (como las mías, que están públicas)

- Tiene tu password viejo (porque lo reutilizaste en 10 sitios)

- Entra a tu correo

- Ve todos tus servicios registrados (confirmaciones de registro, facturas, notificaciones)

- Va servicio por servicio haciendo "Olvidé mi contraseña"

- El reset llega a TU correo, que ELLOS controlan ahora

- Cambian contraseñas de todo

- GG

Con acceso a tu correo, pueden:

- Resetear contraseñas de TODO (banco, servicios, redes)

- Leer tu autenticación de dos factores si usás email (spoiler: muchos la usan)

- Ver dónde tenés cuentas activas

- Hacerse pasar por vos en comunicaciones

- Acceder a documentos en Drive/OneDrive si están vinculados

- Ver tus reservas, compras, historial completo

No es solo "leyeron mis emails". Es "tienen control total de mi identidad digital".

Y vos, con un correo que tiene 5 filtraciones conocidas, conectado a banco, proyectos, clientes, hosting, todo.

Esa bomba está armada. Solo falta que alguien la active.

Lo Que Decidí Hacer HOY

Basta. Se acabó.

Hoy tomé la decisión de reestructurar TODA mi vida digital. No mañana. Hoy.

Acá está el plan:

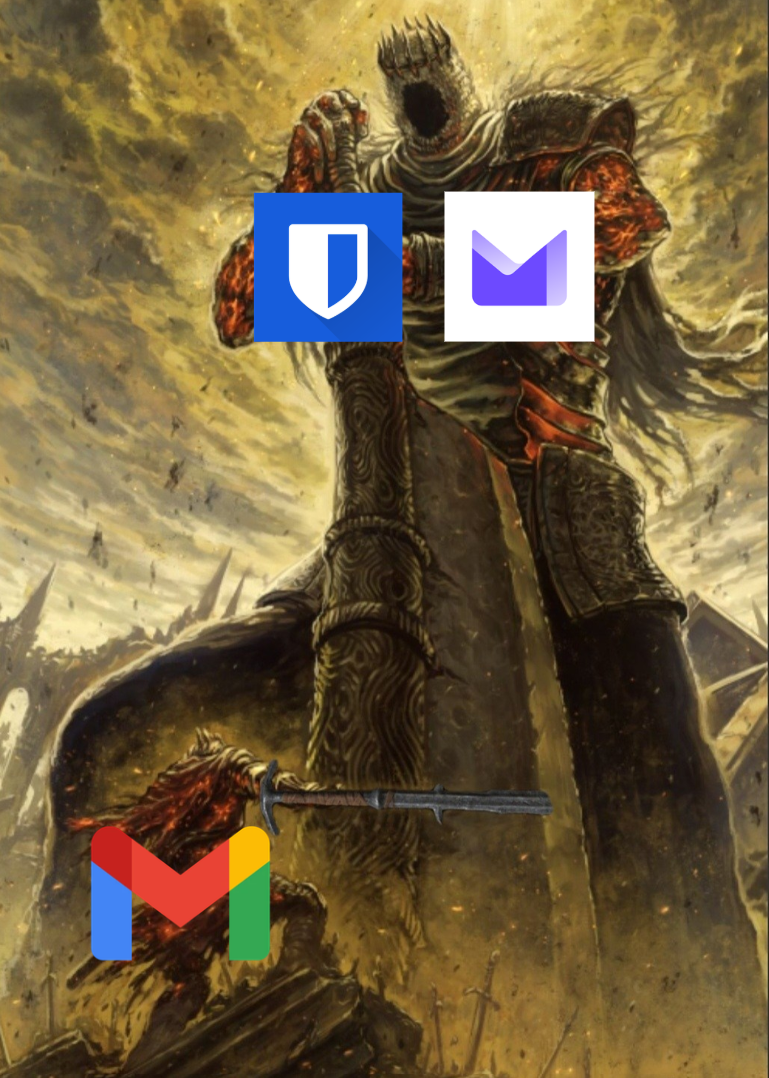

1. Proton Mail para lo crítico

Creé una cuenta nueva en Proton Mail. Solo para cosas bancarias y sensibles.

¿Por qué Proton?

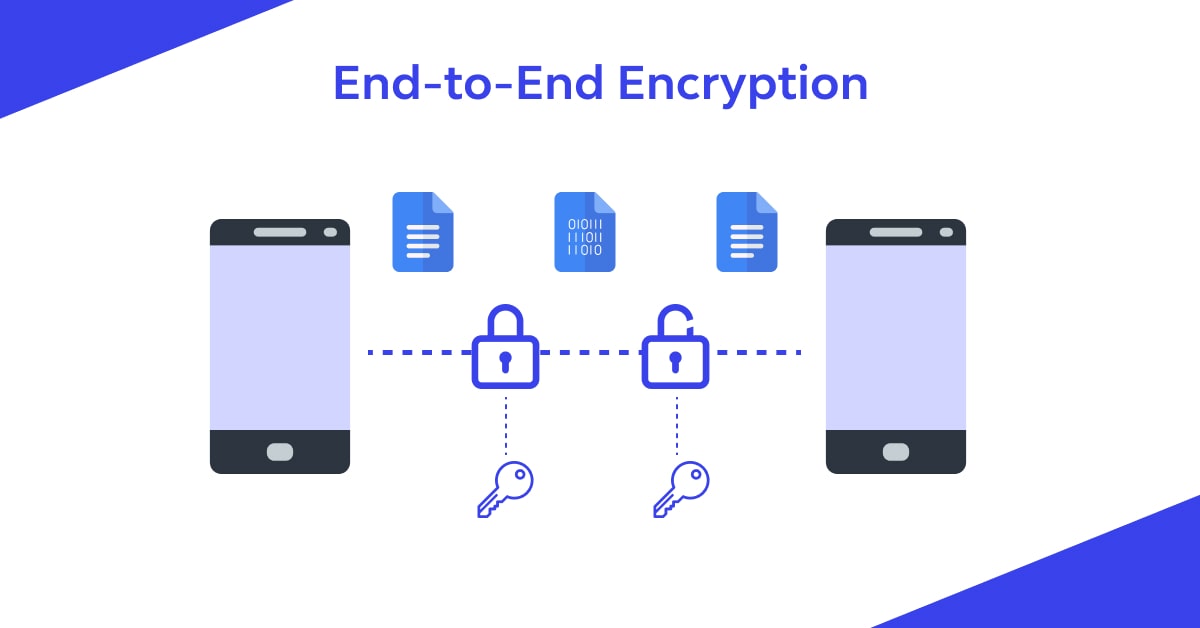

End-to-end encryption de verdad:

Gmail dice que encripta tus emails. Y lo hace. Pero solo en tránsito. Una vez que llegan a los servidores de Google, ellos PUEDEN leerlos. Y lo hacen.

Proton es diferente. End-to-end encryption significa que tu email se encripta en tu dispositivo ANTES de enviarse. Solo el destinatario puede desencriptarlo. Ni Proton puede leer el contenido. Ni aunque quisieran. Ni aunque un gobierno se los pidiera.

Zero-knowledge:

Google sabe TODO lo que hay en tu Gmail. Proton no sabe NADA de lo que hay en tu correo. No tienen la llave para desencriptar. Eso es zero-knowledge.

Jurisdicción:

Gmail está en USA. Eso significa que está bajo las leyes de Five Eyes (alianza de vigilancia entre USA, UK, Canadá, Australia, Nueva Zelanda). Si el gobierno pide tus datos, Google tiene que entregarlos.

Proton está en Suiza. Leyes de privacidad mucho más fuertes. No pueden entregar lo que no pueden leer.

No te escanean para ads:

Gmail escanea tus emails para mostrarte publicidad relevante. Lo admiten. Está en sus términos.

Proton no puede escanearte aunque quisiera. Está todo encriptado.

Ese correo es SOLO para banco, inversiones, cosas que si se hackean me arruinan la vida.

Nada más entra ahí.

2. Outlook nuevo para cotidianidad

Creé un correo nuevo en Outlook. Este es para:

- Suscripciones de servicios

- Redes sociales

- Newsletters

- Cosas casuales

- Registros random

Esto se llama compartimentación.

Es un principio de seguridad: no pongas todos tus huevos en una canasta.

Si este correo se hackea, es molesto. Pero no catastrófico. No está conectado a nada crítico.

Pierdo acceso a Netflix. No pierdo acceso a mi banco.

Me roban mi cuenta de Twitter. No me vacían la cuenta.

Es el correo "zona de contención". Si explota, el daño está limitado.

La idea es simple:

Crítico → Proton (máxima seguridad)

Cotidiano → Outlook (seguridad normal)

Comprometido → Gmail viejo (dejarlo morir)

Cada correo tiene su propósito. Cada uno con su nivel de riesgo aceptable.

3. Gmail lo dejo morir

Mi Gmail viejo, el que tiene 5 filtraciones, lo voy a limpiar y dejar morir lentamente.

No lo voy a cerrar de golpe (hay cosas que todavía dependen de él). Pero voy a:

- Migrar TODO lo importante a Proton

- Cambiar suscripciones casuales a Outlook

- Dejar de usarlo para cosas nuevas

- Eventualmente, eliminarlo

4. Bitwarden para contraseñas únicas

Instalé Bitwarden. Password manager open source.

Acá está el problema que resuelve:

La mayoría de gente usa la misma contraseña (o variaciones) en todos lados. "password123", "password123!", "Password123".

Cuando un sitio se hackea y filtran tu password, los atacantes la prueban en TODOS LOS OTROS SITIOS. Eso es credential stuffing.

Si usaste la misma contraseña en 20 sitios, acabás de darles acceso a los 20.

La solución:

Cada sitio necesita su propia contraseña. Única. Imposible de adivinar. Tipo: Kf8$mP2!xQ9#vL5@nR7

¿Y cómo recordás 50 contraseñas así?

No las recordás. El password manager las recuerda por vos.

Vos solo recordás UNA master password. Esa desbloquea el vault con todas las demás.

¿Por qué Bitwarden específicamente?

Open source: El código es público. Auditado por miles de desarrolladores globalmente. No hay backdoors ocultos.

Cero brechas: LastPass (el más popular) tuvo MÚLTIPLES brechas de seguridad. Bitwarden nunca.

Free tier funcional: No necesito pagar para tener lo básico. Contraseñas ilimitadas, sincronización entre dispositivos, generador de passwords.

AES-256 encryption: El mismo nivel de encriptación que usan bancos y militares.

Ahora cada servicio tiene su propia contraseña. Generada. Única. Si hackean Canva otra vez, solo pierdo acceso a Canva. No a mi banco. No a mi email. No a todo lo demás.

Se acabó el efecto dominó.

Por Qué La Mayoría No Va A Hacer Nada Con Esto

Vos estás leyendo esto.

Tal vez te identificaste. Tal vez también tenés un correo para TODO. Tal vez también tenés passwords repetidos.

Pero seamos honestos: la mayoría no va a hacer nada.

Porque es trabajo. Porque da pereza. Porque "a mí no me va a pasar".

Excepto que ya te pasó.

Si tu correo está en haveibeenpwned, tu data YA está comprometida. Ya está en alguna lista. Ya está siendo probada en otros sitios. Ya fue vendida (o regalada) en algún foro.

La pregunta no es "¿me van a hackear?"

La pregunta es "¿cuándo van a usar la data que ya tienen de mí?"

Y mientras vos esperás "a tener tiempo", alguien en algún lugar está probando tu email y password viejo en tu banco. En tu hosting. En tus servicios.

Es como tener un leak de gas en tu casa y decir "ya lo arreglo mañana".

Tal vez mañana no explota. Tal vez pasás meses sin problema.

Pero un día explota. Y cuando explota, es tarde.

Esto No Es Paranoia, Es Realidad

No soy un paranoico de la seguridad.

No uso VPN 24/7. No tengo 10 firewalls. No vivo en el deep web.

Pero tampoco soy ingenuo.

Los datos no mienten:

- 935 sitios breacheados

- Miles de millones de registros filtrados

- Tu correo probablemente está en varias listas

Revisá ahora mismo: haveibeenpwned.com

Poné tu correo principal. El que usás para TODO.

Y preparate para la realidad.

El Primer Paso De Muchos

Este artículo no es para presumir que ahora soy un experto en seguridad.

Es para documentar que HOY decidí dejar de ser hipócrita.

Predico separación de concerns en código pero tenía TODO en un correo.

Predico buenas prácticas pero repetía passwords.

Predico seguridad pero ignoraba mis propias filtraciones.

Hoy eso cambió.

Y si vos también te diste cuenta que estás en la misma, este es tu momento.

No mañana. No "cuando tenga tiempo".

Hoy.

Porque los hackers no esperan. Las filtraciones no avisan. Y tu data ya está en algún lugar de la dark web.

La pregunta es: ¿vas a hacer algo al respecto?

Cris

Cali, Colombia

Dev que hoy decidió dejar de vivir como usuario promedio

Fundador de Mejor Llama A Cris

PD: Las 5 filtraciones que encontré van desde 2017 hasta 2025. O sea, llevo AÑOS con mi data circulando. Y recién hoy me enteré. ¿Cuánto tiempo más vas a esperar vos?

PD2: Si sos dev y estás leyendo esto sin haber checado haveibeenpwned, sos parte del problema. Literalmente te toma 30 segundos. Hacelo ahora.

PD3: La ironía de predicar buenas practicas pero tener tu vida digital hecha un desastre no se le escapa a nadie. Empezando por vos mismo.